ISO 27001 Zertifizierung – Informationssicherheit systematisch stärken

Warum Unternehmen eine ISO 27001 Zertifizierung anstreben

Reaktion auf steigende Bedrohungen Cyberangriffe, Datenverluste und gezielte Attacken auf IT Systeme gehören inzwischen zum Alltag. Homeoffice, vernetzte Lieferketten und Cloud Dienste vergrößern die Angriffsfläche deutlich. Kritische Infrastrukturen und Unternehmen mit wertvollen Daten werden verstärkt ins Visier genommen. Eine Zertifizierung nach ISO 27001 zeigt, dass Informationssicherheit strukturiert gesteuert und nicht dem Zufall überlassen wird.

Vertrauen und Nachweisbarkeit Die Zertifizierung belegt, dass ein umfassendes Informationssicherheits Managementsystem aufgebaut wurde. Kunden, Partner und Behörden erhalten damit einen nachvollziehbaren Nachweis, dass vertrauliche Informationen, IT Systeme und Netzwerke systematisch geschützt werden. Das stärkt Vertrauen, erleichtert Audits und verbessert die Position in Ausschreibungen.

Was eine ISO 27001 Zertifizierung abdeckt

Informationssicherheits Managementsystem ISMS Kern der Zertifizierung ist ein Informationssicherheits Managementsystem. Es umfasst Richtlinien, Prozesse, Verantwortlichkeiten und Kontrollen, die zusammen die Schutzziele Vertraulichkeit, Integrität und Verfügbarkeit unterstützen. Dabei geht es nicht nur um Technik, sondern auch um Organisation, Menschen und Lieferanten.

Risikobasierter Ansatz ISO 27001 verlangt, dass Informationssicherheitsrisiken identifiziert, bewertet und durch geeignete Maßnahmen behandelt werden. Die Risikoanalyse bildet die Grundlage dafür, welche Kontrollen aus dem Maßnahmenkatalog angewendet werden und wie tief sie umgesetzt werden müssen. So entsteht ein System, das sich am tatsächlichen Risiko orientiert.

Standardisierte Kontrollen Der Anhang der Norm enthält einen Katalog an Kontrollen, die organisatorische, personelle, physische und technologische Aspekte abdecken. Diese Maßnahmen werden risikobasiert ausgewählt und für das eigene Unternehmen angepasst. Die Anwendbarkeitserklärung dokumentiert, welche Kontrollen gelten und wie sie begründet sind.

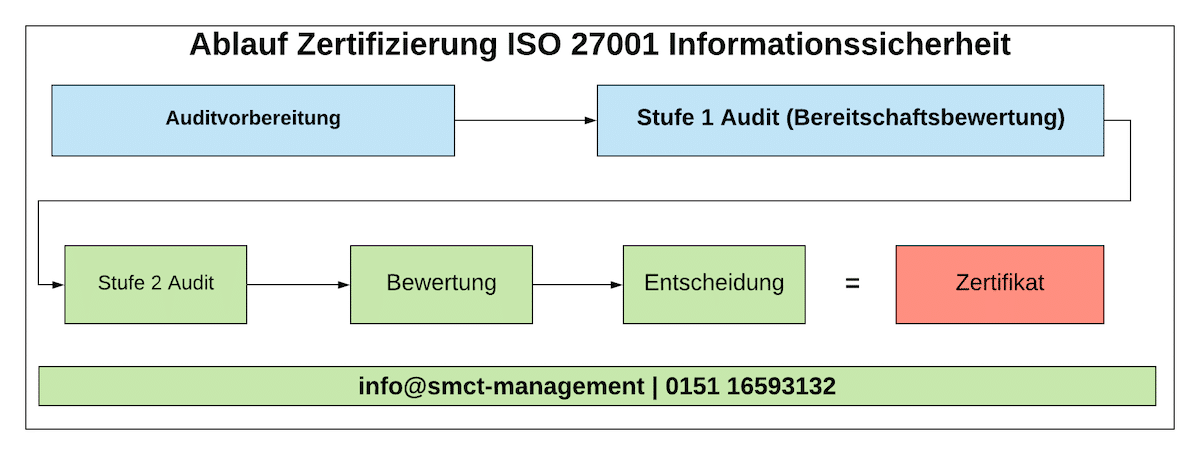

Ablauf einer ISO 27001 Zertifizierung

Vorbereitung und ISMS Aufbau Zunächst wird der Geltungsbereich festgelegt, also welche Standorte, Prozesse und Systeme vom ISMS umfasst sind. Anschließend werden Leitlinie, Rollen, Risikoanalyse, Kontrollen und Dokumentation aufgebaut. Interne Audits und eine Managementbewertung prüfen, ob die Anforderungen erfüllt und die Maßnahmen wirksam sind.

Stage 1 Audit durch die Zertifizierungsstelle Im ersten Schritt bewertet die Zertifizierungsstelle, ob das Managementsystem ausreichend vorbereitet ist. Dokumente, Risikoanalyse, Anwendbarkeitserklärung und Planungsunterlagen werden geprüft. Ziel ist festzustellen, ob das System reif für das Zertifizierungsaudit ist.

Stage 2 Audit und Zertifikat Im zweiten Schritt prüfen Auditorinnen und Auditoren die praktische Umsetzung vor Ort oder remote. Sie bewerten, ob Prozesse gelebt, Kontrollen angewendet und Nachweise plausibel geführt werden. Nach erfolgreichem Audit wird ein Zertifikat ausgestellt, das in der Regel drei Jahre gültig ist. Jährliche Überwachungsaudits sichern die fortlaufende Konformität.

Vorteile einer ISO 27001 Zertifizierung für Unternehmen

Verbessertes Risikomanagement Ein nach ISO 27001 zertifiziertes System unterstützt dabei, Risiken frühzeitig zu erkennen und strukturiert zu behandeln. Das reduziert die Wahrscheinlichkeit und Auswirkungen von Sicherheitsvorfällen und sorgt für mehr Stabilität im täglichen Betrieb.

Vertrauenswürdigkeit und Wettbewerbsvorteile Das Zertifikat signalisiert Kundinnen, Partnern und Aufsichtsbehörden, dass Informationssicherheit ernst genommen wird und nicht nur punktuell behandelt wird. Das kann gerade bei sensiblen Projekten oder in regulierten Branchen den Ausschlag geben und neue Geschäftsbeziehungen ermöglichen.

Compliance Unterstützung Datenschutzrecht, Branchenrichtlinien und Vorgaben aus Verträgen stellen hohe Anforderungen an den Umgang mit Daten. Ein funktionierendes ISMS erleichtert den Nachweis, dass angemessene Schutzmaßnahmen getroffen wurden. Dies kann im Ernstfall bußgeldmindernd wirken und rechtliche Risiken senken.

Für welche Unternehmen sich eine ISO 27001 Zertifizierung besonders lohnt

Kritische Infrastrukturen und regulierte Branchen Betreiber kritischer Infrastrukturen, Dienstleister im öffentlichen Bereich oder Unternehmen mit hohen Datenschutz Anforderungen sind besonders im Fokus von Angreifern und Aufsichtsbehörden. Für sie ist ein nachweisbar wirksames ISMS nahezu unverzichtbar.

IT Dienstleister und Cloud Anbieter Unternehmen, die IT Systeme, Cloud Dienste oder Anwendungen betreiben, verarbeiten oft besonders sensible Daten für andere Organisationen. Eine Zertifizierung kann hier die Basis für Vertrauen und langfristige Kooperationen bilden.

Industrie und Lieferketten In vielen Lieferketten wird ein definierter Sicherheitsstandard erwartet. ISO 27001 unterstützt dabei, Anforderungen aus Lieferantenaudits, TISAX Bewertungen oder NIS2 Vorgaben einheitlich zu erfüllen und nach außen zu dokumentieren.

Zusammenfassung ISO 27001 Zertifizierung und Informationssicherheit

Informationssicherheit strukturiert nachweisen Eine Zertifizierung nach ISO 27001 zeigt, dass ein Unternehmen Informationssicherheit nicht nur technisch, sondern ganzheitlich betrachtet. Risikomanagement, Kontrollen, Schulungen und kontinuierliche Verbesserung werden in einem System zusammengeführt, das regelmäßig durch externe Audits überprüft wird.

Starkes Signal an Kunden, Partner und Behörden In einer Zeit, in der Angriffe und Vorfälle zunehmen, ist ein belastbarer Nachweis über gelebte Informationssicherheit ein wichtiges Differenzierungsmerkmal. Die ISO 27001 Zertifizierung unterstützt dabei, Vertrauen aufzubauen, Risiken zu reduzieren und den eigenen Beitrag zur sicheren Digitalisierung zu leisten.

Ablauf ISO 27001 Zertifizierung

Phasen der ISO 27001 Zertifizierung

Vorbereitung und Aufbau des Informationssicherheits Managementsystems

Initiale Vorbereitung und Projektplanung In der Startphase werden die Grundlagen für das Informationssicherheits Managementsystem gelegt. Ein Projekteam wird gebildet und Rollen wie ISMS Projektleitung und Dokumentationsverantwortliche werden festgelegt. Der Geltungsbereich wird definiert, also welche Abteilungen, Standorte und Systeme in die Zertifizierung einbezogen werden. Budget, Zeitrahmen und Personalbedarf werden geplant und die Unterstützung durch das Management wird gesichert.

Auditvorbereitung durch ISMS Aufbau und Dokumentation Im Anschluss erfolgt eine Bestandsaufnahme der bestehenden Sicherheitsmaßnahmen und eine Risikoanalyse. Richtlinien, Verfahren und Arbeitsanweisungen werden in einem ISMS Handbuch zusammengeführt. Schulungen machen Mitarbeitende mit neuen Abläufen vertraut. Interne Audits dienen dazu, die Erfüllung der Normanforderungen frühzeitig zu prüfen und Abweichungen zu korrigieren.

Audits, Zertifizierungsentscheidung und fortlaufende Pflege

Stufe 1 Audit Bereitschaftsbewertung In dieser Phase prüft die Zertifizierungsstelle, ob das ISMS auditbereit ist. Die Dokumentation wird auf Vollständigkeit und Konformität mit der Norm geprüft. Der Auditor zeigt Verbesserungspotenziale auf, damit das Unternehmen sich gezielt auf die Hauptprüfung vorbereiten kann. Identifizierte Lücken werden geschlossen und die Änderungen nachvollziehbar dokumentiert.

Stufe 2 Audit Hauptprüfung des Systems Das Stufe 2 Audit bewertet die praktische Umsetzung des ISMS. In Gesprächen, Prozessbegehungen und Stichproben wird überprüft, ob Maßnahmen im Alltag greifen. Der Auditor bewertet die Wirksamkeit des Systems und dokumentiert eventuelle Abweichungen. Diese müssen innerhalb festgelegter Fristen mit geeigneten Korrekturmaßnahmen behoben werden.

Bewertung und Zertifizierungsentscheidung Auf Grundlage der Auditberichte entscheidet die Zertifizierungsstelle, ob die Anforderungen der ISO 27001 erfüllt sind. Bei konformer Umsetzung wird das Zertifikat erteilt, üblicherweise mit einer Gültigkeit von drei Jahren. Der Auditbericht fasst die Ergebnisse zusammen und zeigt, in welchen Bereichen das System stabil ist und wo Entwicklungsmöglichkeiten bestehen.

Erhalt des Zertifikats und kontinuierliche Pflege Mit der Zertifikatserteilung ist das Projekt nicht abgeschlossen. Interne Audits, Managementbewertungen und Risikoaktualisierungen stellen sicher, dass das ISMS aktuell bleibt. Prozesse werden angepasst, wenn sich Technik, Organisation oder Rahmenbedingungen ändern. Ein gelebtes System reduziert Vorfälle und stärkt das Vertrauen.

Überwachungsaudits und Rezertifizierung Jährliche Überwachungsaudits prüfen, ob das System weiterhin normkonform und wirksam ist. Nach Ablauf der Zertifikatslaufzeit findet eine Rezertifizierung statt, bei der die Gesamtheit des Systems erneut bewertet wird. Durch diese Zyklen bleibt das ISMS kein einmaliges Projekt, sondern ein fester Bestandteil der Unternehmenssteuerung.

PDFs zur ISO/IEC 27001:2022

Ihre Sicherheitslösung für die digitale Zukunft

Vollumfängliche Checkliste zur aktuellen ISO 27001:2022

Key Facts zur ISO 27001 2022 Zertifizierung

Aktuelle Version, Struktur und Nutzen im Überblick

Aktualisierte Norm für moderne IT Landschaften Die ISO IEC 27001 2022 ist die aktuelle Fassung des internationalen Standards für Informationssicherheits Managementsysteme und ersetzt die Version 2013 2017. Sie berücksichtigt Entwicklungen wie Cloud Nutzung, mobiles Arbeiten, Homeoffice und erweiterte Bedrohungslagen durch gezielte Angriffe und automatisierte Angriffswerkzeuge.

Reduzierte und neu strukturierte Kontrollen Die Anzahl der Maßnahmen im Anhang wurde von 114 auf 93 reduziert und in vier Kategorien gegliedert. Diese Gruppen bilden organisatorische, personelle, physische und technologische Maßnahmen ab. Durch diese Struktur ist der Maßnahmenkatalog übersichtlicher und praxisnäher geworden.

Übergangsfrist für bestehend zertifizierte Unternehmen Organisationen mit einer Zertifizierung nach der alten Version haben bis zum 31 Oktober 2025 Zeit, auf die ISO 27001 2022 umzustellen. In dieser Zeit müssen Risikoanalyse, Anwendbarkeitserklärung und relevante Dokumente auf die neue Struktur angepasst und im Überwachungsaudit oder Rezertifizierungsaudit nachgewiesen werden.

Bedeutung für Compliance und regulatorische Anforderungen Die ISO 27001 unterstützt Unternehmen bei der Einhaltung von Datenschutzrecht, Vorgaben für kritische Infrastrukturen oder der NIS2 Richtlinie. Eine Zertifizierung zeigt, dass Informationssicherheit systematisch gesteuert und dokumentiert wird und kann im Falle von Vorfällen bußgeldmindernd wirken.

Risikobasierter Ansatz als Kern der Norm Informationssicherheitsmaßnahmen werden auf Basis einer nachvollziehbaren Risikobewertung ausgewählt. Statt pauschale Maßnahmen umzusetzen, legt die Norm Wert auf gezielte und wirksame Kontrollen, die an die individuelle Bedrohungslage und die Rahmenbedingungen des Unternehmens angepasst sind.

High Level Structure für integrierte Managementsysteme Durch die einheitliche Struktur mit anderen ISO Standards etwa ISO 9001, ISO 14001 oder ISO 45001 lässt sich die ISO 27001 leichter in bestehende Managementsysteme integrieren. Gemeinsam genutzte Kapitel zu Kontext, Führung, Planung und Bewertung reduzieren den Dokumentationsaufwand und erleichtern kombinierte Audits.

Klare Rollen und Verantwortlichkeiten Die Norm verlangt definierte Zuständigkeiten für Informationssicherheit, vom Management über den Informationssicherheits Beauftragten bis zu den Prozessverantwortlichen. Diese Zuordnung ist eine wichtige Grundlage, um Maßnahmen zu steuern, zu überwachen und weiterzuentwickeln.

Kontinuierliche Verbesserung durch Plan Do Check Act Der PDCA Zyklus stellt sicher, dass das Informationssicherheits Managementsystem auf neue Bedrohungen, technische Entwicklungen und veränderte rechtliche Anforderungen reagieren kann. Planung, Umsetzung, Überprüfung und Verbesserung sind als wiederkehrender Kreislauf angelegt.

International anerkannter Nachweis für Informationssicherheit Als weltweit etablierter Standard gilt ISO 27001 als vertrauenswürdiger Nachweis gegenüber Kunden, Behörden und Geschäftspartnern. Eine Zertifizierung ist in vielen Branchen Voraussetzung für Ausschreibungen oder Rahmenverträge und stärkt die Reputation des Unternehmens.

Wettbewerbs und Bonitätsvorteile durch Zertifizierung Unternehmen mit einem zertifizierten Informationssicherheits Managementsystem werden von Geschäftspartnern und Finanzinstitutionen häufig als verlässlicher und risikoärmer eingestuft. Dies kann sich positiv auf Bonität, Versicherungsbedingungen und die Bewertung in der Lieferkette auswirken und langfristig zu einem Wettbewerbsvorteil führen.

Mit uns zur ISO 27001 2022 Zertifizierung

Strukturierter Weg zum zertifizierten Informationssicherheits Managementsystem

Bestandsaufnahme Am Anfang steht die Ermittlung des Status quo der Informationssicherheit. Es wird ein Überblick über vorhandene Prozesse, Richtlinien, IT Infrastruktur und bereits umgesetzte Sicherheitsmaßnahmen gewonnen. Diese Bestandsaufnahme bildet die Grundlage, um Prioritäten und Handlungsbedarfe realistisch einschätzen zu können.

Gap Analyse zur ISO IEC 27001 2022 Auf Basis der aktuellen Normanforderungen werden bestehende Kontrollen mit den Vorgaben der ISO 27001 2022 verglichen. Besondere Aufmerksamkeit gilt neuen oder geänderten Maßnahmen etwa zu Cloud Diensten, Bedrohungsinformationen oder Remote Arbeit. So werden Lücken identifiziert, die für das Zertifizierungsaudit geschlossen werden müssen.

Maßnahmenplanung und Risikobehandlung Aus der Gap Analyse werden konkrete Maßnahmen abgeleitet. Dazu gehören die Einführung oder Optimierung von Richtlinien, technischen Kontrollen und organisatorischen Prozessen. Parallel wird die Risikobehandlung dokumentiert, um später im Audit zeigen zu können, wie Risiken bewertet und durch Maßnahmen reduziert wurden.

Internes Audit und Managementbewertung Bevor externe Auditorinnen und Auditoren kommen, wird das ISMS intern geprüft. Das interne Audit bewertet, ob alle Normanforderungen erfüllt und dokumentiert sind. Anschließend wird der Status des Systems in einer Managementbewertung dargestellt. Die oberste Leitung beurteilt dort Wirksamkeit, Risiken und Verbesserungsbedarf und gibt das weitere Vorgehen frei.

Zertifizierungsaudit mit Stufe 1 und Stufe 2 Im Stufe 1 Audit prüft die Zertifizierungsstelle, ob das ISMS grundsätzlich den Normanforderungen entspricht und ob alle relevanten Unterlagen vorliegen. Im anschließenden Stufe 2 Audit werden die implementierten Maßnahmen detailliert untersucht, Prozesse vor Ort begutachtet und Nachweise gesichtet, um die tatsächliche Wirksamkeit des Systems zu bewerten.

Zertifikat und Überwachungsaudits Nach erfolgreichem Abschluss des Audits erhält das Unternehmen das ISO 27001 Zertifikat, das üblicherweise drei Jahre gültig ist. Jährliche Überwachungsaudits stellen sicher, dass das ISMS weiterhin funktioniert und fortlaufend verbessert wird. Nach Ablauf der Zertifikatslaufzeit erfolgt ein Rezertifizierungsaudit, in dem das System erneut umfassend geprüft wird.

Vorteile einer ISO 27001 Zertifizierung

Warum eine ISO 27001 Zertifizierung Unternehmen messbar stärkt

1 Einhaltung von vertraglichen und rechtlichen Anforderungen

Eine ISO 27001 Zertifizierung zeigt zuverlässig, dass geeignete Schutzmaßnahmen implementiert sind. Das erleichtert Nachweise bei Audits, Ausschreibungen oder regulatorischen Prüfungen und stärkt die eigene Position gegenüber Kunden und Behörden nachhaltig.

2 Vertrauen der Kunden in ihre Daten

Kunden erwarten Transparenz und Professionalität im Umgang mit sensiblen Informationen. Eine Zertifizierung signalisiert höchste Sorgfalt und schafft Vertrauen, was langfristige Geschäftsbeziehungen und Wettbewerbsvorteile fördert.

3 Minimierung von Haftungsrisiken

Die Zertifizierung dokumentiert, dass angemessene technische und organisatorische Maßnahmen vorhanden sind. Im Ernstfall kann dies entscheidend dafür sein, nachzuweisen, dass alle Sorgfaltspflichten erfüllt wurden – ein wichtiger Faktor zur Reduzierung möglicher Haftungsansprüche.

4 Senkung von Versicherungsprämien

Viele Versicherungen bewerten ISO 27001 zertifizierte Unternehmen als geringeres Risiko und gewähren daher reduzierte Cyber oder Haftpflichtprämien. Das ISMS wirkt somit direkt kostensenkend und stärkt die finanzielle Stabilität.

5 Minimierung von Datenverlusten

Durch das CIA Prinzip Vertraulichkeit, Integrität und Verfügbarkeit wird das Risiko von Datenverlust, Manipulation oder unbefugtem Zugriff deutlich reduziert. Das Unternehmen erhöht seine Resilienz und reagiert schneller auf sicherheitskritische Vorfälle.

6 Vermeidung von Datenschutzverstößen

Ein funktionierendes ISMS reduziert signifikant das Risiko von Datenschutzverstößen und damit verbundenen Bußgeldern. Die strengen Vorgaben der ISO 27001 unterstützen die Einhaltung der DSGVO und ermöglichen klare, auditfähige Nachweise bei Behörden oder Kunden.

Erfolgsfaktoren der ISO 27001 Zertifizierung

Was ein wirksames ISMS ausmacht und wie es nachhaltig wirkt

1 Top Management Unterstützung

Ein wirksames ISMS beginnt an der Unternehmensspitze. Ohne Rückhalt, klare Verantwortlichkeiten und Ressourcen scheitern selbst gute Sicherheitskonzepte. Führung muss Informationssicherheit strategisch priorisieren und sichtbar fördern.

2 Mitarbeiter Einbindung

Informationssicherheit lebt vom Verhalten aller Beschäftigten. Nur wenn Mitarbeitende die Bedeutung von Richtlinien verstehen und im Alltag anwenden, entfaltet das ISMS seine Wirkung. Regelmäßige Awareness Schulungen und klare Kommunikation sind entscheidend.

3 Praxisnahe Prozesse

Sicherheitsmaßnahmen dürfen den Arbeitsalltag nicht behindern. Prozesse müssen zur Unternehmensrealität passen, sonst werden sie nicht akzeptiert. Die ISO 27001 bietet einen Rahmen – die Praxis entscheidet über die konkrete Ausgestaltung.

4 Laufende Dokumentation

Eine kontinuierlich gepflegte Dokumentation spart Zeit, Aufwand und Stress – vor allem vor Audits. Außerdem zeigt sie, dass das ISMS lebt und regelmäßig weiterentwickelt wird, im Sinne des PDCA Gedankens.

5 Regelmäßige Überprüfung

Interne Audits, Wirksamkeitsprüfungen, Risikobewertungen und Management Reviews sichern langfristigen Erfolg. Nur wer regelmäßig prüft, erkennt neue Risiken rechtzeitig und hält das ISMS nachhaltig auf Kurs.

Anhang A, Zertifizierung und Kosten der ISO 27001 2022

Überblick über Maßnahmenkatalog, Nachweise und Investition

Anhang A – Maßnahmen und Maßnahmenziele

Der Anhang A der ISO 27001 2022 bildet das Herzstück des Standards. Er beschreibt insgesamt 93 Maßnahmen und zugehörige Maßnahmenziele, die zur Risikobehandlung eingesetzt werden können. Unternehmen müssen auf Basis ihres Risikobehandlungsplans festlegen, welche Maßnahmen angewendet werden und welche kontrolliert ausgeschlossen werden. Die Erklärung der Anwendbarkeit dokumentiert, welche Risiken bestehen und wie diese über Kontrollen adressiert werden.

Nachweis durch ISO 27001 Zertifizierung

Mit einer Zertifizierung weist ein Unternehmen nach, dass es ein Informationssicherheits Managementsystem aufgebaut, umgesetzt und einem Prozess der fortlaufenden Verbesserung unterworfen hat. Datenschutzaspekte, etwa aus der DSGVO, fließen in den Zertifizierungsprozess ein. SMCT MANAGEMENT unterstützt bei Risikoanalyse, Dokumentation und Auditvorbereitung praxisnah und mit schlanken, auditfähigen Lösungen.

Kosten einer ISO 27001 Zertifizierung

Die Kosten der Zertifizierung richten sich primär nach der Anzahl der Mitarbeitenden im Anwendungsbereich des ISMS. Für eine Zertifizierung durch eine akkreditierte Stelle liegen die Durchschnittskosten häufig bei rund achttausend Euro. Für die Implementierung der Anforderungen sollten Unternehmen etwa zehn Beratertage einkalkulieren, also in der Größenordnung von sechstausend bis zehntausend Euro. Je mehr Eigenleistung das Unternehmen einbringt, desto niedriger fallen externe Beratungskosten aus.

Diese Investition lohnt sich insbesondere, weil eine Zertifizierung nicht nur technische Sicherheit stärkt, sondern auch Vertrauen bei Kunden, Partnern und Aufsichtsbehörden schafft und vor erheblichen Folgekosten im Fall von Vorfällen schützen kann.

Aktualität und Bedeutung der ISO IEC 27001 2022

Die aktuelle Version der Norm betont den risikobasierten Ansatz und spiegelt moderne Herausforderungen der Informationssicherheit wider. Themen wie Cloud Sicherheit, mobiles Arbeiten und Bedrohungsinformationen sind direkt im Standard verankert. Dadurch ist die ISO 27001 2022 näher an der heutigen Cyber Bedrohungslage und bietet eine zukunftssichere Grundlage für den Aufbau eines wirksamen Informationssicherheits Managementsystems.

ISO 27001 – Kostenrechner (Zertifizierung)

Wählen Sie Ihre Unternehmensgröße und optional Einflussfaktoren (Risiko, Branche, Standorte, Reifegrad). Der Rechner ermittelt eine geschätzte Gebühren-Spanne der Zertifizierungsstelle (Stage 1 und 2, exkl. Beratung und interner Aufwand).

≈ 6.000 – 9.000 €

Mittelwert: 7.500 €

| Kategorie (Anlage A) | Beispiele für Sicherheitskontrollen (Maßnahmen) |

|---|---|

| A.5 Organisatorische Maßnahmen | – Dokumentierte Sicherheitsrichtlinien |

| – Überprüfung und Aktualisierung der Sicherheitsrichtlinien | |

| A.6 Personenbezogene Maßnahmen | – Rollen und Verantwortlichkeiten für die Informationssicherheit |

| – Sicherheitsüberprüfung und Schulung | |

| A.7 Physische Maßnahmen | – Physische Sicherheitsparameter |

| – Zutritt und Sicherheitszonen | |

| A.8 Technologische Maßnahmen | – Zugangsrechte und privilegierte Zugangsberechtigungen |

| – Schutz vor Schadsoftware und Verhinderung von Datenlecks |

FAQs zur ISO 27001 2022 Zertifizierung

Die häufigsten Fragen zur ISO IEC 27001 2022 Zertifizierung – von den Neuerungen über den Aufwand bis zu den Vorteilen für Ihr Unternehmen. Diese Übersicht unterstützt Sie dabei, den Zertifizierungsprozess besser zu verstehen und sich gezielt vorzubereiten.

1 Was ist die ISO IEC 27001 2022

Die ISO IEC 27001 2022 ist der internationale Standard für Informationssicherheits Managementsysteme. Sie definiert Anforderungen, wie Organisationen ihre IT Systeme, Prozesse und Daten schützen sollen. Sie löst die Version von 2013 inklusive Amendment 2017 ab und integriert moderne Technologien und aktuelle Bedrohungsszenarien.

2 Welche wesentlichen Änderungen gibt es gegenüber der alten Version

Besonders sichtbar ist die Reduzierung der Maßnahmen von 114 auf 93 und die Einteilung in vier Gruppen. Zudem wurden neue Themen wie Cloud Sicherheit, Bedrohungsinformationen und moderne Arbeitsmodelle aufgegriffen. Damit trägt die Norm flexiblen Arbeitsformen und intensiver Cloud Nutzung Rechnung.

3 Wie lange kann ein Zertifikat nach ISO IEC 27001 2013 noch genutzt werden

Für bestehende Zertifikate gilt eine Übergangsfrist von drei Jahren bis zum 31 Oktober 2025. Spätestens bis zu diesem Zeitpunkt muss auf die Version 2022 umgestellt werden, damit das Zertifikat weiterhin gültig bleibt. Die Umstellung erfolgt im Überwachungs oder Rezertifizierungsaudit.

4 Welche Unternehmen sollten sich zertifizieren lassen

Grundsätzlich jede Organisation, die sensible oder personenbezogene Daten verarbeitet oder regulatorische Anforderungen an Informationssicherheit erfüllen muss. Dazu zählen kleine und große Unternehmen, Behörden, Kliniken, Finanzdienstleister und IT Dienstleister ebenso wie Organisationen im Bereich kritischer Infrastrukturen.

5 Wie aufwendig ist eine Zertifizierung nach ISO 27001 2022

Der Aufwand hängt stark von der Ausgangssituation ab. Wer bereits ein Informationssicherheits Managementsystem betreibt, benötigt meist nur Anpassungen an Risikoanalyse, Maßnahmenkatalog und Dokumentation. Neueinsteiger sollten mit einer Gap Analyse beginnen, Lücken identifizieren und diese schrittweise schließen. Interne und externe Audits sind Bestandteil des Prozesses.

6 Warum ist die ISO 27001 2022 für Unternehmen ein Vorteil

Eine Zertifizierung signalisiert Vertrauen und Professionalität gegenüber Kunden, Partnern und Behörden. Sie unterstützt bei der Erfüllung gesetzlicher Vorgaben wie Datenschutz oder NIS2 und verbessert die Widerstandsfähigkeit gegenüber Cyberangriffen. Zudem erleichtert sie den Nachweis gelebter Informationssicherheit in Audits und Ausschreibungen.

7 Können mehrere Managementsysteme integriert werden

Ja. Dank der einheitlichen Struktur mit anderen ISO Normen lässt sich die ISO 27001 sehr gut mit Systemen wie ISO 9001 oder ISO 14001 kombinieren. Dadurch entstehen integrierte Managementsysteme mit gemeinsamen Prozessen und reduzierten Auditaufwänden.

8 Müssen alle Kontrollen aus Anhang A vollständig umgesetzt werden

Nein. Die Norm basiert auf einem risikobasierten Ansatz. Unternehmen wählen Kontrollen auf Grundlage der Risikoanalyse aus. Nicht angewandte Kontrollen müssen allerdings im Statement of Applicability mit einer schlüssigen Begründung aufgeführt werden.

9 Was kostet eine ISO 27001 2022 Zertifizierung

Die Kosten hängen von Unternehmensgröße, Branche, Scope und Komplexität der Prozesse ab. Neben Zertifizierungs und Auditgebühren entstehen Aufwände für interne Ressourcen und gegebenenfalls externe Beratung. Eine gute Vorbereitung und klare Projektplanung reduzieren den Gesamtaufwand.

10 Wie unterstützt SMCT MANAGEMENT bei der ISO 27001 Zertifizierung

SMCT MANAGEMENT unterstützt bei Gap Analysen, der Umsetzung der Maßnahmen aus Anhang A, der Erstellung von Richtlinien und Nachweisen sowie bei der Vorbereitung auf Stage 1 und Stage 2 Audits. Die Begleitung ist praxisorientiert und auf die jeweilige Unternehmensgröße zugeschnitten.

Weiterführende Themen zur ISO 27001

Entdecken Sie weiterführende Artikel, praxisnahe Leitfäden und hilfreiche Ressourcen rund um Informationssicherheit, ISMS und die ISO/IEC 27001:2022. Diese Links bieten vertiefende Einblicke in Umsetzung, Auditierung und nachhaltige Optimierung Ihres Managementsystems.