Erfahrungsbericht: Einführung der ISO 27001 bei einem IT-Dienstleister mit 10 Mitarbeitenden

Informationssicherheit wird auch für kleine IT Dienstleister zunehmend zum entscheidenden Wettbewerbsfaktor. Kunden, Lieferanten und regulatorische Anforderungen erwarten heute nachvollziehbare Sicherheitsprozesse, strukturierte Risikoanalysen und auditfähige Informationssicherheit.

Dieser Erfahrungsbericht zeigt, wie ein IT Dienstleister mit 10 Mitarbeitenden die Einführung eines Informationssicherheits Managementsystems nach ISO 27001 erfolgreich umgesetzt hat.

Das Ziel war nicht nur eine Zertifizierung, sondern ein praxistaugliches ISMS, das Sicherheitsrisiken reduziert, Kundenanforderungen erfüllt und langfristig im Alltag funktioniert.

Ausgangslage des IT-Dienstleisters

Wachsende Anforderungen von Kunden und Partnern

Der IT Dienstleister betreute vor allem mittelständische Kunden im Bereich Cloud Services, Support, Netzwerkmanagement und Managed Services.

Immer häufiger wurden Nachweise zu Informationssicherheit, Datenschutz, Risikoanalysen und Sicherheitsrichtlinien angefragt. Besonders größere Kunden verlangten nachvollziehbare Sicherheitsmaßnahmen und auditfähige Prozesse.

Herausforderungen vor Projektstart

- Keine strukturierte Risikoanalyse

- Fehlende zentrale Dokumentation

- Uneinheitliche Sicherheitsrichtlinien

- Keine vollständige Asset Übersicht

- Unklare Verantwortlichkeiten

- Hoher manueller Aufwand bei Nachweisen

Einführung des ISMS nach ISO 27001

Schritt 1: Asset Inventar und Risikoanalyse

Zunächst wurden sämtliche Informationswerte erfasst: Cloud Systeme, Kundendaten, Endgeräte, Backup Systeme, Supportprozesse und externe Dienstleister.

Anschließend erfolgte eine strukturierte Risikoanalyse auf Basis der CIA-Triade: Vertraulichkeit, Integrität und Verfügbarkeit.

Schritt 2: Richtlinien und Sicherheitsmaßnahmen

Gemeinsam wurden Sicherheitsrichtlinien, Passwortvorgaben, Backup Prozesse, Rollenmodelle und Cloud Sicherheitsmaßnahmen definiert.

Zusätzlich wurden Mehrfaktor Authentifizierung, zentrale Dokumentation und regelmäßige Awareness Schulungen eingeführt.

Schritt 3: Auditvorbereitung und internes Audit

Vor dem Zertifizierungsaudit wurden interne Audits durchgeführt, Nachweise geprüft und offene Maßnahmen dokumentiert.

Dadurch entstand ein nachvollziehbares, auditfähiges ISMS, das im Alltag tatsächlich genutzt wurde und nicht nur aus Dokumentation bestand.

Ergebnisse nach der Einführung

Mehr Kundenvertrauen

Neue Kundenanfragen konnten schneller beantwortet werden, da Sicherheitsnachweise und Prozesse strukturiert dokumentiert waren.

Höhere Transparenz

Das Unternehmen erhielt erstmals eine vollständige Übersicht über Assets, Risiken, Sicherheitsmaßnahmen und Verantwortlichkeiten.

Erfolgreiche Auditvorbereitung

Durch strukturierte Vorbereitung, interne Audits und klare Prozesse konnte das Unternehmen auditfähig aufgestellt werden.

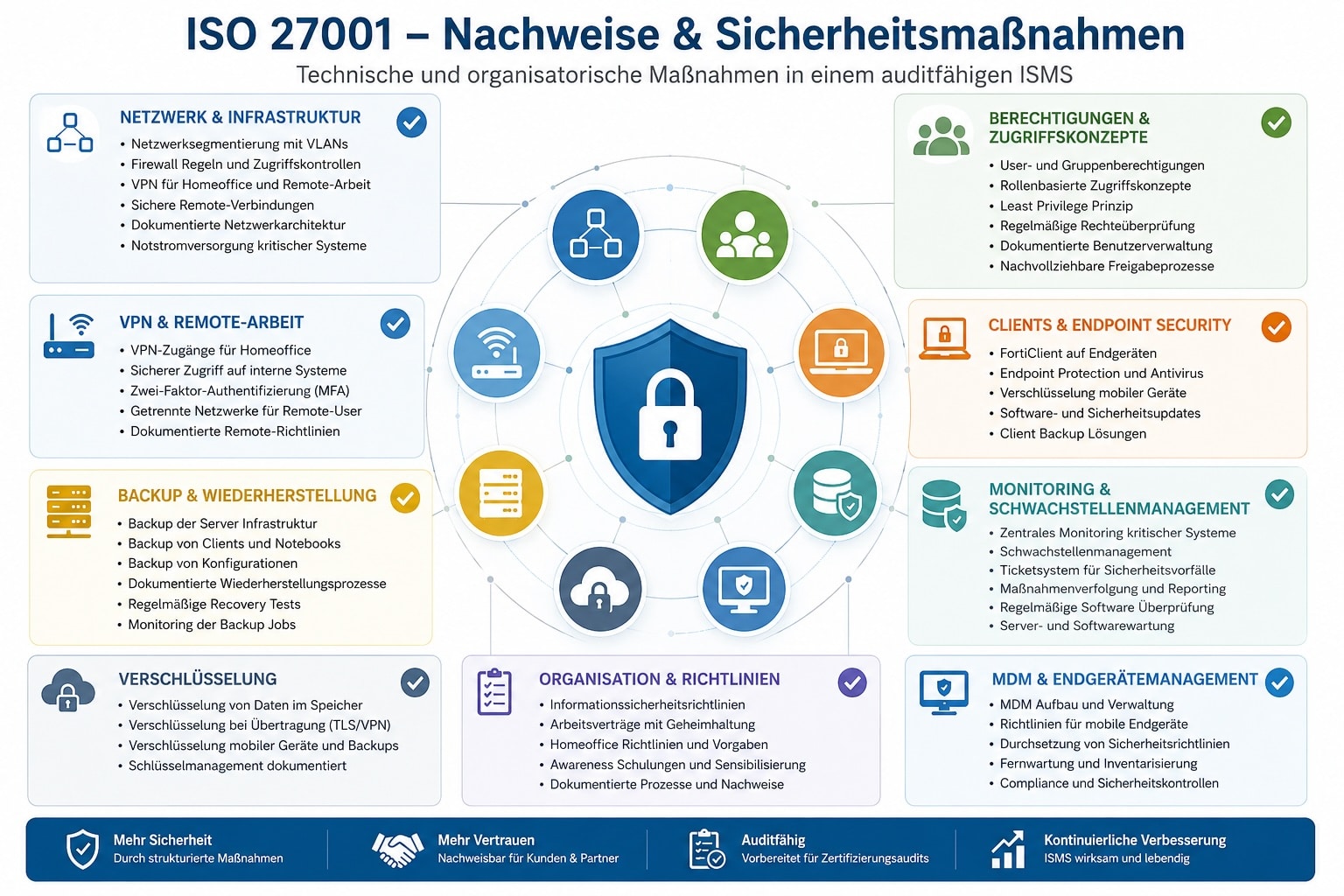

ISO 27001 Nachweise und Sicherheitsmaßnahmen im Überblick

Ein auditfähiges Informationssicherheits Managementsystem nach ISO 27001 besteht nicht nur aus Richtlinien und Dokumentation. Entscheidend sind nachvollziehbare technische und organisatorische Maßnahmen, die im Alltag tatsächlich umgesetzt werden.

Zu den wichtigsten Nachweisen zählen unter anderem VLAN Segmentierung, VPN Lösungen für Remote-Arbeit, Berechtigungskonzepte, Schwachstellenmanagement, Backup Strategien, Awareness Schulungen, Endpoint Security, Monitoring und dokumentierte Richtlinien.

Genau diese Kombination aus Technik, Organisation und nachvollziehbaren Prozessen schafft ein wirksames und auditfähiges ISMS.

Zahlen, Daten und Fakten zur ISO 27001 Einführung

Die Einführung eines Informationssicherheits Managementsystems nach ISO 27001 ist auch für kleine IT Dienstleister realistisch umsetzbar. Die folgende Übersicht zeigt typische Erfahrungswerte aus der Praxis für Unternehmen mit etwa 10 Mitarbeitenden.

| Bereich | Typische Werte | Bedeutung |

|---|---|---|

| Projektlaufzeit | 3 bis 6 Monate | Abhängig von Reifegrad und Scope |

| Mitarbeitende im Scope | 10 Personen | Typischer kleiner IT Dienstleister |

| Identifizierte Assets | 50 bis 120 Assets | Systeme, Daten, Cloud Dienste, Prozesse |

| Risiken bewertet | 25 bis 80 Risiken | Abhängig von Infrastruktur und Kundenanforderungen |

| Richtlinien & Prozesse | 10 bis 25 Dokumente | Policies, Prozesse, Nachweise |

| Awareness Schulungen | 1 bis 4 Trainings pro Jahr | Phishing, Cloud Security, Datenschutz |

| Interne Audits | 1 internes Audit jährlich | Pflichtbestandteil der ISO 27001 |

| Technische Maßnahmen | MFA, Backups, Monitoring | Grundschutz gegen moderne Cyberrisiken |

| Auditdauer | 2 bis 5 Tage | Stage 1 und Stage 2 Audit |

| Wichtigster Nutzen | Mehr Vertrauen und Auditfähigkeit | Wettbewerbsvorteil und Risikoreduktion |

ISO 27001 auch für kleine IT-Dienstleister sinnvoll umsetzen

Auch kleine Unternehmen profitieren von strukturierten Sicherheitsprozessen, Risikoanalysen, auditfähiger Dokumentation und höherem Kundenvertrauen.

Wir unterstützen IT Dienstleister bei ISO 27001, Auditvorbereitung, Richtlinien, Awareness Schulungen und modernen Cybersecurity Maßnahmen.

Nachweise und umgesetzte Sicherheitsmaßnahmen im ISMS

Im Rahmen der ISO 27001 Einführung wurden zahlreiche technische und organisatorische Maßnahmen umgesetzt und dokumentiert.

Diese Nachweise bilden die Grundlage für interne Audits, Managementbewertungen, Kundenanforderungen und spätere Zertifizierungsaudits.

Netzwerk & Infrastruktur

- Netzwerksegmentierung mit VLANs

- Firewall Regeln und Zugriffskontrollen

- VPN für Homeoffice und Remote-Arbeit

- Remote Zugriff nur über sichere Verbindungen

- Dokumentierte Netzwerkarchitektur

- Notstromversorgung kritischer Systeme

Clients & Endpoint Security

- FortiClient auf Endgeräten

- Endpoint Protection und Antivirus

- Verschlüsselung mobiler Geräte

- Mehrfaktor Authentifizierung

- Client Backup Lösungen

- Software- und Sicherheitsupdates

Backup & Wiederherstellung

- Backup der Server Infrastruktur

- Backup von Clients und Notebooks

- Backup von Konfigurationen

- Dokumentierte Wiederherstellungsprozesse

- Regelmäßige Recovery Tests

- Monitoring der Backup Jobs

Berechtigungen & Zugriffskonzepte

- User- und Gruppenberechtigungen

- Rollenbasierte Zugriffskonzepte

- Least Privilege Prinzip

- Regelmäßige Rechteüberprüfung

- Dokumentierte Benutzerverwaltung

- Nachvollziehbare Freigabeprozesse

Monitoring & Schwachstellenmanagement

- Zentrales Monitoring kritischer Systeme

- Schwachstellenmanagement

- Ticketsystem für Sicherheitsvorfälle

- Dokumentierte Maßnahmenverfolgung

- Regelmäßige Software Überprüfung

- Server- und Softwarewartung

Organisation & Richtlinien

- Arbeitsverträge mit Geheimhaltung

- Informationssicherheitsrichtlinien

- Homeoffice Regelungen

- Mobile Device Management (MDM Aufbau)

- Awareness Schulungen

- Dokumentierte Prozesse und Nachweise

Nachweise sind zentraler Bestandteil eines auditfähigen ISMS

Die technische Umsetzung allein reicht nicht aus. Für ISO 27001 müssen Sicherheitsmaßnahmen nachvollziehbar dokumentiert, überprüfbar und auditfähig nachgewiesen werden.

Genau diese Kombination aus Technik, Prozessen, Richtlinien und Nachweisen schafft ein wirksames Informationssicherheits Managementsystem.

FAQ – ISO 27001 Einführung bei einem IT-Dienstleister

Die Einführung eines Informationssicherheits Managementsystems nach ISO 27001 stellt viele kleine IT Dienstleister vor organisatorische, technische und regulatorische Herausforderungen. Die folgenden Fragen beantworten typische Themen rund um Aufwand, Nutzen, Auditfähigkeit und praktische Umsetzung.