Informationssicherheitsmanagementsystem ISMS nach ISO 27001

Grundidee des Informationssicherheitsmanagementsystems

Fokus auf Risiken und Chancen Der Hauptfokus eines ISMS nach ISO 27001 liegt auf der Identifikation, Bewertung und Behandlung von Risiken und Chancen der Informationssicherheit. Ziel ist es, Risiken wo möglich zu vermeiden oder zu minimieren und die Verfügbarkeit, Integrität und Vertraulichkeit von Informationen sicherzustellen.

Eigenständiges oder integriertes System Das ISMS kann als eigenständiges Managementsystem eingeführt werden oder in bestehende Systeme wie ISO 9001 und ISO 14001 integriert werden. Durch die High Level Structure folgt es dem gleichen Aufbau wie andere moderne ISO Normen. Dadurch lassen sich Strukturen, Prozesse und Dokumentation effizient zusammenführen.

Wachsende Compliance Anforderungen Digitalisierung, Datenschutz und Informationssicherheit rücken immer stärker in den Fokus von Kunden und Behörden. Der Aufwand für die Einführung eines ISMS ist höher als bei reinen Qualitätsmanagementsystemen und hängt von Komplexität, Datenmenge und Unternehmensgröße ab. Förderprogramme wie der Digitalbonus können den Einstieg erleichtern.

Struktur und Kerninhalte der ISO 27001

High Level Structure als Basis Die Norm verwendet wie andere aktuelle ISO Regelwerke eine einheitliche Struktur mit den Kapiteln Kontext der Organisation, Führung, Planung, Unterstützung, Betrieb, Bewertung der Leistung und Verbesserung. Dadurch lässt sich das Regelwerk in ein vorhandenes Qualitäts oder Umweltmanagement integrieren, ohne komplett neue Systemlogik aufbauen zu müssen.

Anwendungsbereich und Kontext Ein zentraler Schritt ist das Festlegen des Anwendungsbereichs des ISMS. Die Organisation definiert, welche Standorte, Prozesse und Informationswerte umfasst sind. Der Kontext der Organisation wird um interne und externe Themen zur Informationssicherheit erweitert. Risiken und Chancen sind analog zu anderen Managementsystemen zu bestimmen, zu bewerten und zu überwachen.

Risikobeurteilung, Informationssicherheitsziele und Maßnahmen

Prozess für Risikobeurteilung und Risikobehandlung ISO 27001 fordert einen definierten Prozess für die Beurteilung und Behandlung von Informationssicherheitsrisiken. Dazu gehören Kriterien für Risikoakzeptanz, Bewertungsmethoden für Risiken und die Festlegung, wie Risiken durch Maßnahmen behandelt werden. Die Ergebnisse werden im Risikoregister dokumentiert.

Planung und Überwachung von Zielen Informationssicherheitsziele sollen geeignet, messbar und mit der Sicherheitsstrategie vereinbar sein. Sie werden geplant, mit Verantwortlichkeiten, Fristen und Ressourcen hinterlegt und im Rahmen von Audits und Managementbewertungen überwacht. So entsteht ein Regelkreis, der auf tatsächliche Risiken und Ergebnisse reagiert.

Sichtweisen und Maßnahmen im Informationssicherheitsmanagement

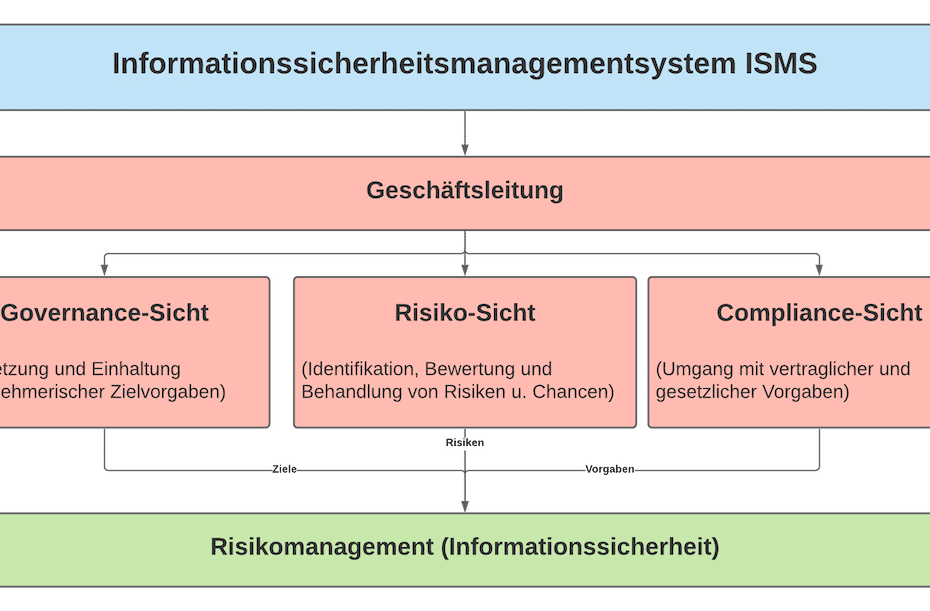

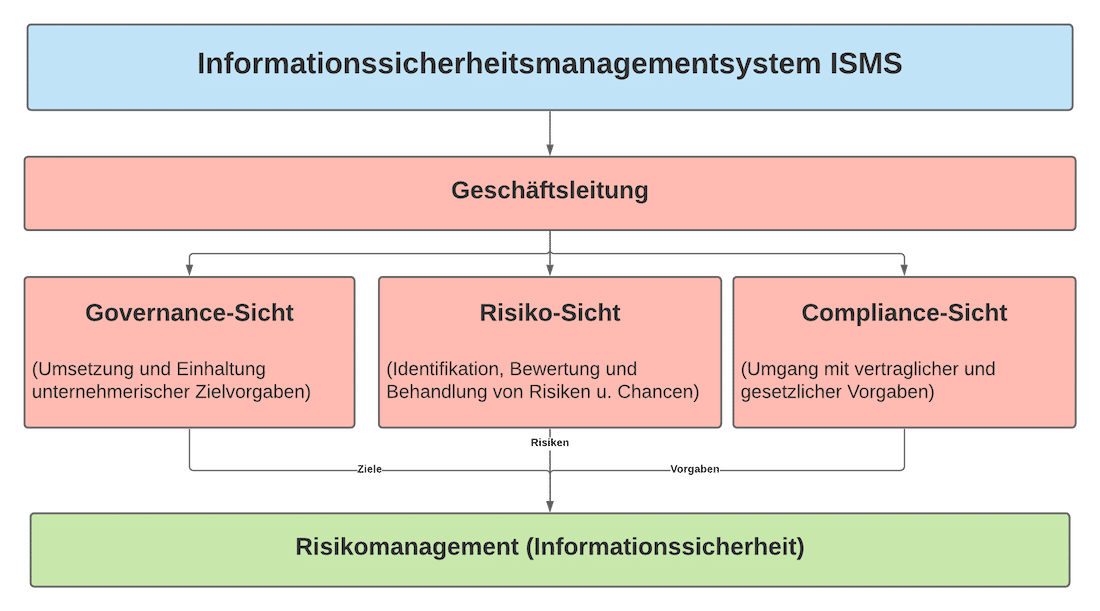

Governance, Risiko und Compliance Ein wirksames ISMS vereint drei Sichtweisen. Aus Governance Sicht unterstützt es die Umsetzung unternehmerischer Ziele und die Steuerung der Informationssicherheit auf Leitungsebene. Aus Risiko Sicht identifiziert und bewertet es Risiken und Chancen. Aus Compliance Sicht regelt es den Umgang mit gesetzlichen und regulatorischen Vorgaben sowie vertraglichen Pflichten.

Technische und organisatorische Maßnahmen Zur Absicherung von Informationen und IT Systemen sind technische und organisatorische Maßnahmen erforderlich. Diese sollen einerseits wirksam sein, andererseits wirtschaftlich angemessen. Der Begriff technische und organisatorische Maßnahmen ist aus dem Datenschutz bekannt und wird im Kontext der Informationssicherheit erweitert auf Prozesse, Infrastruktur und Anwendungen.

Rollen im ISMS und Aufgaben des Risikomanagements

Informationssicherheitsbeauftragter und weitere Rollen In der Organisation sollte mindestens eine Person die Rolle des Informationssicherheitsbeauftragten übernehmen. Unter bestimmten Voraussetzungen können Aufgaben mit dem Datenschutzbeauftragten gebündelt werden. Alle Personen, die Aufgaben im ISMS wahrnehmen, benötigen angemessene Ausbildung, Schulung oder Erfahrung.

Risikomanagement als übergreifender Prozess Das Risikomanagement ist ein zentraler Prozess zur systematischen Erfassung, Bewertung und transparenten Darstellung von Risiken. Ziele sind das frühzeitige Erkennen und Beheben von Risiken, die Etablierung einheitlicher Bewertungsmethoden, klare Zuweisung von Verantwortlichkeiten und ein nachvollziehbarer Prozess für Bewertung und Behandlung von Risiken.

Unterstützung bei der Einführung und Integration in bestehende Systeme

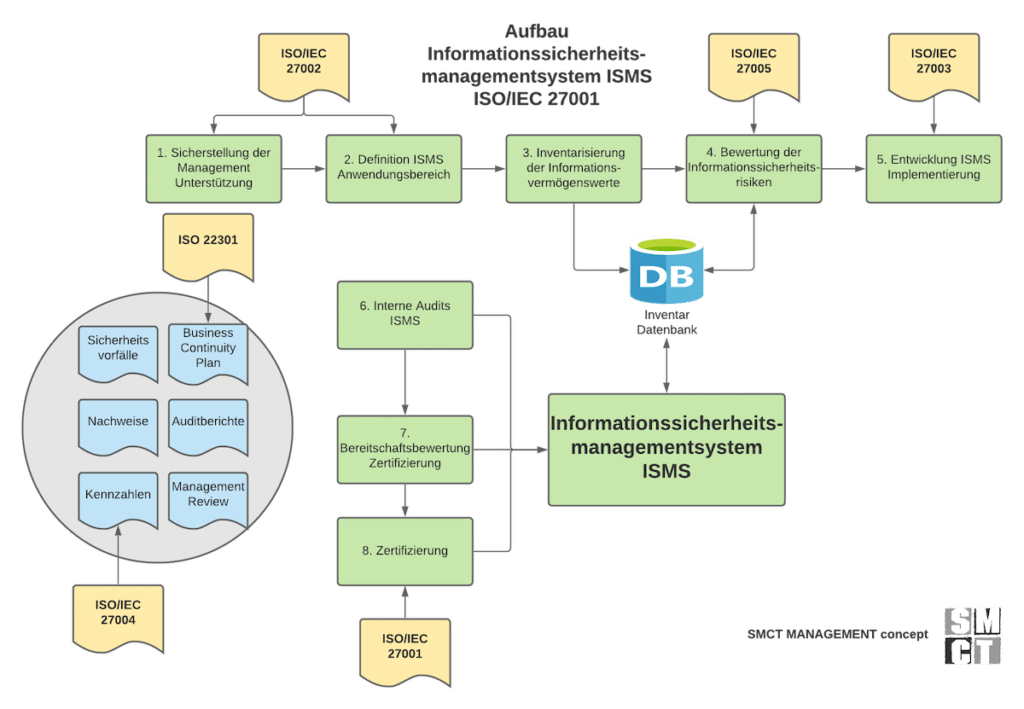

Einführungsschritte und Zeitbedarf Die Einführung eines ISMS dauert je nach Umfang und Reifegrad des Unternehmens in der Regel vier bis acht Monate. Nach der Erstellung von Dokumenten und Nachweisen wird das System durch interne Audits überprüft. Diese können in Kombination mit Audits nach ISO 9001 und ISO 14001 durchgeführt werden, um Synergien zu nutzen.

Begleitung bis zur Zertifizierung Nach einem erfolgreichen internen Audit kann die Zertifizierung durch eine akkreditierte Zertifizierungsstelle erfolgen. Beratung unterstützt bei der Auswahl der Stelle, der Vorbereitung auf Stage Audits und der Behandlung eventueller Abweichungen. Für die Automobilindustrie können TISAX Anforderungen und der VDA Fragenkatalog ergänzend abgedeckt werden.

Begleitnormen zur ISO 27001

ISO/IEC 27002, 27003, 27004 und 27005 im Überblick

ISO/IEC 27002 Leitfaden für Maßnahmen der Informationssicherheit Diese Norm liefert einen praktischen Leitfaden zur Umsetzung der Kontrollen aus Anhang A der ISO 27001. Sie beschreibt Zielsetzung, typische Einsatzbereiche und Empfehlungen für organisatorische, physische und technische Maßnahmen. Während ISO 27001 die Anforderungen an das Managementsystem definiert, erläutert ISO 27002, wie konkrete Kontrollen im Alltag umgesetzt werden können.

ISO/IEC 27003 Leitfaden für die Einführung eines ISMS ISO 27003 unterstützt Unternehmen bei der Planung und Einführung eines Informationssicherheits Managementsystems. Die Norm behandelt Themen wie Projektplanung, Ressourcen, Rollen, Einbindung von Stakeholdern und die schrittweise Umsetzung der Anforderungen aus ISO 27001. Sie ist besonders hilfreich für Organisationen, die ein ISMS neu aufbauen oder strukturiert erweitern wollen.

ISO/IEC 27004 Messung und Bewertung der Informationssicherheit Diese Norm fokussiert sich auf Kennzahlen und Messverfahren zur Informationssicherheit. Sie beschreibt, wie geeignete Messgrößen definiert, erhoben und ausgewertet werden können, um die Wirksamkeit von Sicherheitsmaßnahmen und des gesamten ISMS zu beurteilen. ISO 27004 ergänzt damit die Anforderungen an Überwachung, Messung und Managementbewertung.

ISO/IEC 27005 Risikomanagement für die Informationssicherheit ISO 27005 liefert einen detaillierten Rahmen für das Risikomanagement im Kontext der Informationssicherheit. Die Norm beschreibt Prozesse zur Identifikation, Analyse, Bewertung und Behandlung von Risiken und ist eng mit den Anforderungen der ISO 27001 an die Risikobeurteilung und Risikobehandlung verknüpft. Sie unterstützt Organisationen dabei, eine konsistente und nachvollziehbare Risikomanagement Methode aufzubauen.

FAQ – Informationssicherheitsmanagementsystem nach ISO 27001

1 Was ist ein Informationssicherheitsmanagementsystem nach ISO 27001

Ein Informationssicherheitsmanagementsystem ist ein strukturiertes System aus Richtlinien, Prozessen, Verantwortlichkeiten und Kontrollen, mit dem Informationssicherheitsrisiken gesteuert werden. Es folgt einem kontinuierlichen Verbesserungsansatz und orientiert sich an den Vorgaben der ISO 27001.

2 Warum sollte ein Unternehmen ein ISMS einführen

Ein ISMS hilft, Informationswerte systematisch zu schützen, gesetzliche und vertragliche Anforderungen zu erfüllen und das Vertrauen von Kunden, Partnern und Aufsichtsbehörden zu stärken. Risiken werden sichtbar, steuerbar und messbar.

3 Wie unterscheidet sich ISO 27001 von TISAX

ISO 27001 ist ein internationaler Standard für Managementsysteme zur Informationssicherheit. TISAX basiert auf ähnlichen Grundsätzen, ergänzt diese jedoch um branchenspezifische Anforderungen für die Automobilindustrie und verwendet den VDA ISA Fragenkatalog als Bewertungsgrundlage.

4 Wie aufwendig ist die Einführung eines ISMS im Vergleich zu ISO 9001

Der Aufwand liegt in der Regel höher als bei einem reinen Qualitätsmanagementsystem, da neben Prozessen auch technische Kontrollen, IT Infrastruktur und rechtliche Anforderungen detailliert betrachtet werden müssen. Dauer und Aufwand hängen von Größe, Branche und Komplexität der Organisation ab.

5 Kann ein ISMS in bestehende Managementsysteme integriert werden

Ja. Durch die High Level Structure der ISO Normen lassen sich ISO 27001, ISO 9001, ISO 14001 oder ISO 45001 in einem integrierten Managementsystem zusammenführen. Gemeinsame Elemente wie Kontext, Führung, Planung, Audits und Managementbewertung können zusammen dokumentiert und geprüft werden.

6 Welche Rolle spielt der Informationssicherheitsbeauftragte im ISMS

Der Informationssicherheitsbeauftragte koordiniert Aufbau, Pflege und Weiterentwicklung des ISMS. Er unterstützt das Management bei der Risikosteuerung, bereitet Audits vor, moderiert Schulungen und fungiert als zentrale Ansprechperson für Informationssicherheit innerhalb der Organisation.